Steam游戲《PirateFi》名為游戲實為病毒,超800人中招

掛羊頭賣狗肉,披著游戲的皮來傳播病毒這事兒,在Steam其實并不罕見。鬧得最大的還得屬當年的小紅車……一時間堪稱賽博版的地下世界,黃賭毒三宗罪就差個“賭”了。當然,這也和小紅車自身早期幾乎“形同虛設”上傳審核機制有關。最近幾天,一款名為游戲實為病毒的惡意軟件也成功把超800名熱心參與游戲測試的Steam玩家“拍死”在了沙灘上。

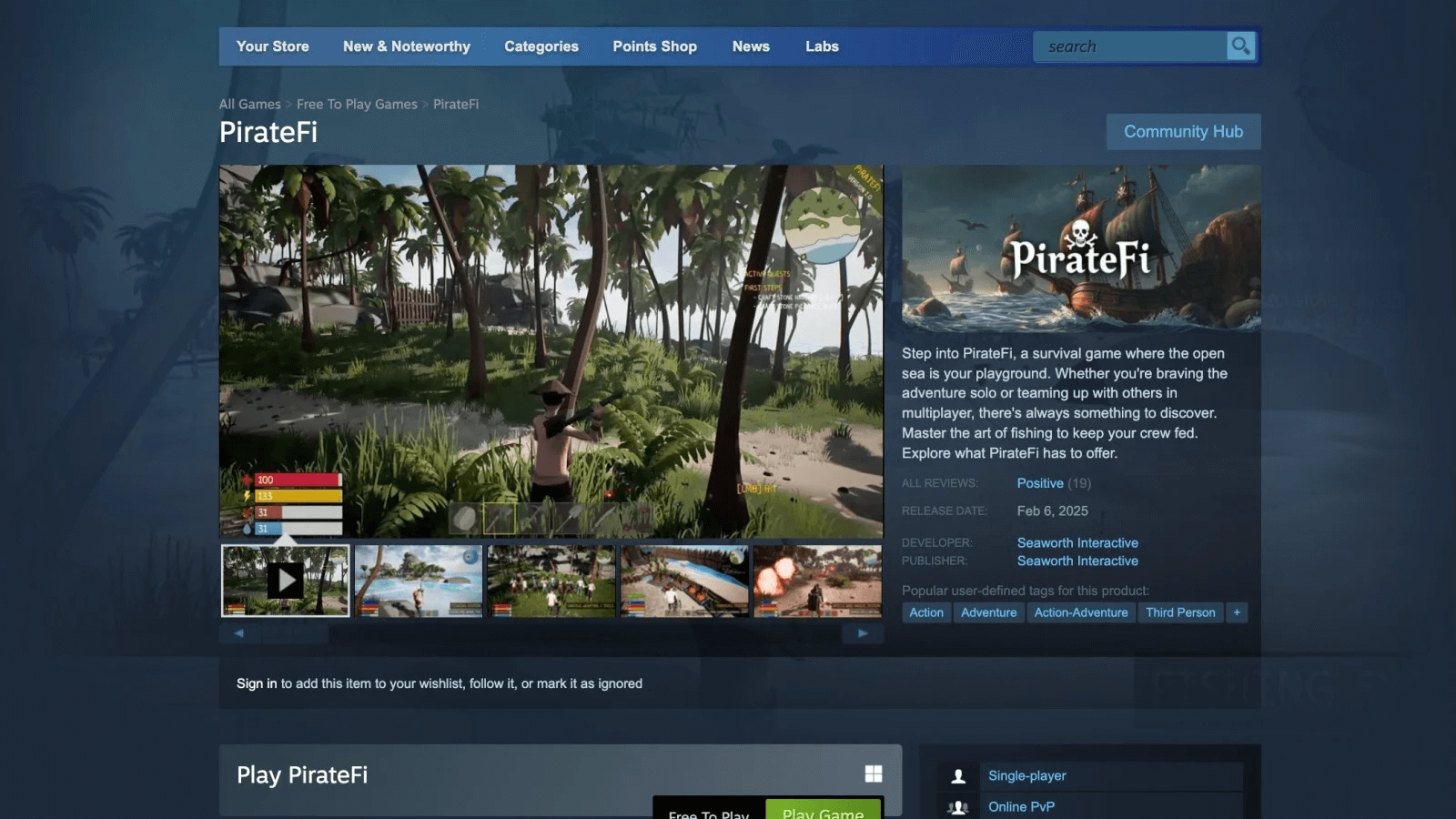

《PirateFi》名為游戲實為病毒

“游戲”名為《PirateFi》,在上周剛剛才以Beta測試的身份登錄Steam平臺。它的入侵手段也是堪稱簡單粗暴,從"游戲啟動"到"用戶淪陷"三步搞定。

1. 偽裝階段:游戲界面盜用《Easy Survival RPG》素材,誘導下載;

2. 滲透階段:程序釋放Howard.exe至AppData/Temp目錄,劫持瀏覽器cookie實現"無密碼登陸",

3. 收割階段:竊取Steam/Microsoft賬戶憑證,通過機器人賬戶倒賣Steam點數,甚至劫持Roblox虛擬資產。

當然,電腦或者說安全軟件也并非全無反應。根據Steam社區俄語玩家反饋,殺軟的確檢測到"Trojan.Win32.Lazzzy.gen"特征碼并進行針對性攔截。

不過正所謂“良言難勸該死的鬼”,“執迷不悟”的還是大有人在,隨后的遭遇就很簡單了。比較典型的就是微軟賬戶被接管,攻擊者不僅修改密碼,還屏蔽官方支持郵箱。

事發后,V社緊急向已安裝了該“游戲”的玩家發送了安全通知,建議玩家使用殺軟全盤查殺,或者直接祭出殺手锏——重裝系統。

實際上,盡管Steam自2023年10月起實施開發者雙重認證,有效防止了黑客惡意竊取游戲開放商Steam分發惡意軟件。但正所謂上有政策下有對策,Steam自動化審核系統還是暴露出了不少缺陷。

另外,區別于傳統釣魚攻擊,此類"游戲化惡意軟件"利用玩家對Steam平臺的信任,攻擊成功率較其他小平臺提升了數倍(比如之前的《Slay the Spire》的擴展版本《Downfall》被黑客入侵)

作為玩家,除了不能滿目的信任平臺外,還得抱有起碼的“警惕”:

1. 下載前必查(必查):比對游戲開發商歷史作品,警惕"三無產品"(無官網/無社區/無更新記錄)

2. 沙盒試運行(進階):使用VMware或Sandboxie等虛擬環境測試新游戲

3. 權限最小化(進階):為游戲程序設置專用Windows賬戶,禁用管理員權限

4. 應急響應(處置):發現異常立即修改涉及金錢交易的賬戶密碼,尤其在電腦瀏覽器上登錄過的,Steam同樣如此。

結語

令人難繃的是,AI的大行其道,導致“黑客”或者說病毒攻擊的門檻都降低了不少。安全公司Check Point發現,2024年底出現的攻擊模式老套的FunkSec病毒就疑似為AI作品。最后,大家在Steam等平臺下載游戲/軟件時都應警惕些,更不要無視殺軟的警告。

本文編輯:@ 江城子

?本文著作權歸電手所有,未經電手許可,不得轉載使用。